VADEMECUM PRIVACY GDPR 2018

Nuova legge sulla privacy 2018

Il nuovo regolamento europeo sul trattamento dei dati personali (GDPR) entra in vigore il 25 maggio 2018.

- IL GDPR

Il GDPR è il nuovo Regolamento europeo sul trattamento dei dati personali, pubblicato come Regolamento EU 679/2016 ma in applicazione a partire dal 25 maggio 2018. All’interno del regolamento vengono sancite le nuove regole sul trattamento dei dati personali ad opera di enti privati o pubblici, nonché i nuovi standard di protezione degli stessi dati.

- IL GDPR NEGLI STUDI PROFESSIONALI

Il GDPR introduce nuove norme sul trattamento dei dati personali e quindi dei clienti, cioè sul trattamento di tutte le informazioni e i dati che lo studio professionale ottiene dai clienti, sul modo in cui lo studio interagisce con questi dati e sul modo in cui li conserva.

Le norme prevedono la nomina di un Responsabile della Protezione dei Dati (RPD) che si occuperà di verificare la conformità dello studio alle nuove norme in qualità di consulente, ma soprattutto fornirà istruzioni e raccomandazioni su come agire praticamente a norma di legge.

Le istruzioni fornite dal RPD riguarderanno, tra l’altro, il controllo di accesso ai dati, la protezione delle informazioni personali, il corretto mantenimento dei dispositivi che detengono i dati e, soprattutto, la compilazione del registro di tutte le attività eseguite sui dati dei clienti.

- IL RPD

Il Responsabile della Protezione dei Dati Personali (RPD) è una nuova figura designata dal titolare dello studio professionale (cioè il principale responsabile del trattamento dei dati), responsabile di aiutare lo studio a mantenersi conforme alle nuove regole sulla protezione della privacy.

Il RPD funge da intermediario tra lo studio e le autorità di controllo, in particolare le autorità giudiziarie ed il Garante della Privacy.

Le sue attività consistono nel monitoraggio sistematico dell’adeguatezza del trattamento dei dati sensibili, nonché dei sistemi utilizzati per la protezione dei dati.

- NOMINARE IL RPD È UN OBBLIGO!

La nomina del RPD è obbligatoria per tutte le autorità pubbliche, nonché per le attività il cui esercizio comporta la manipolazione di dati in larga scala per speciali categorie di dati, (Art. 37, Par. 1 GDPR).

Nel testo del GDPR non viene specificata la misura o la quantità di dati definita “larga scala” e al momento la stessa Commissione Europea, nonché il Garante della Privacy, interpretano la norma in modo diverso sull’obbligatorietà di nomina del RPD per gli studi professionali.

Secondo il Considerando 91, infatti, gli studi professionali con un solo titolare del trattamento dei dati personali dei clienti non sono obbligati a nominare un RPD.

Maggiori chiarimenti saranno forniti prossimamente dal Garante della Privacy, per cui occorrerà attendere il lavoro del Legislatore per una definizione definitiva. Tuttavia, essere eventualmente esentati dalla nomina di un RPD non solleva il titolare dello studio da tutte le responsabilità e dalle attività sancite dal GDPR.

I requisiti di protezione dei dati sanciti dall’Art. 32, il controllo degli accessi ed il registro delle attività sancite dall’Art. 30 sono comunque previsti dal nuovo regolamento, quindi dovranno essere realizzati e verificabili dalle autorità di controllo.

Per soddisfare questi requisiti, lo studio professionale può comunque decidere di nominare un RPD, anche qualora non ne fosse obbligato. Nel caso di nomina di un RPD, sia essa obbligatoria o volontaria, occorre seguire le linee-guida descritte nelle domande successive.

- LOCALIZZAZIONE DEL RPD

Il RPD deve essere sempre facilmente accessibile dallo studio (Art. 4 GDPR), tuttavia il nuovo regolamento europeo sul trattamento dei dati personali non impone dei limiti concreti di localizzazione del responsabile nominato.

- È POSSIBILE NOMINARE UN RPD ESTERNO ALLO STUDIO!

La funzione di RPD può essere svolta da un fornitore esterno di servizi e non deve necessariamente essere un dipendente effettivo dello studio professionale, purché la funzione sia esercitata sulla base di un contratto stipulato tra il titolare dello studio ed una persona fisica oppure giuridica (Art. 36 GDPR), quindi una società.

Per fare un esempio: lo studio delega la responsabilità al fornitore del proprio software gestionale (attraverso un accordo sul trattamento dei dati che fornisce il fornitore del software), che nominerà un RPD per tutti i dati contenuti nei propri server e gestiti attraverso il software.

Gli studi che utilizzano un software in cloud, infatti, interagiscono con dati contenuti in un server remoto e non sul pc locale. Per questo motivo, la società fornitrice del software ha la responsabilità di nominare un RPD ed attenersi a tutte le normative del GDPR, senza che la nomina del RPD ricada sullo studio.

Per tutti gli altri eventuali dati che lo studio conserva fisicamente sui propri dispositivi (o in cartaceo), invece, il responsabile del trattamento dei dati (il titolare dello studio) deve conformarsi alle norme sancite dal GDPR sotto la propria responsabilità.

- RESPONSABILITA’ DEL RPD

L’attività principale del RPD è il mantenimento della conformità al nuovo regolamento europeo sul trattamento dei dati personali all’interno dello studio, (Art. 39 GDPR).

Le misure prese dal RPD saranno conseguenti ad un’apposita valutazione di rischio elaborata dal RPD, eseguita con specifico riferimento alla tutela dei dati personali gestiti all’interno degli studi professionali. In particolare, si tratta di assicurare che i dati raccolti dallo studio rispettino gli standard di sicurezza imposti dalla normativa (Art. 32 GDPR).

Tra gli standard citati nella normativa ci sono:

- crittografia e pseudonimizzazione dei dati personali

Pseudonimizzare significa nascondere le informazioni di un cliente in modo che non siano riconducibili alla sua persona. Criptare, invece, significa trasformare i dati con un algoritmo, rendendoli leggibili solo mediante apposita chiave di decriptaggio (che è un altro algoritmo).

- la garanzia che i dati gestiti siano sempre disponibili, integri, recuperabili e segreti

Dovrà essere garantito che si possa accedere ai dati in qualsiasi momento, che essi non vengano danneggiati, che non possano perdersi, che siano consultabili solo da chi ne ha diritto di accesso.

- la garanzia che i dati siano sempre accessibili anche per eventi dolosi o difetti tecnici dei sistemi utilizzati

Implicitamente, la norma raccomanda di disporre delle copie di sicurezza dei dati(backup), in quanto anche in caso di danni fisici o difetti dei dispositivi di immagazzinamento (PC, server locali, hard disk), i dati dovranno comunque essere recuperabili.

- una procedura regolare di valutazione dell’effettiva capacità di mantenimento dei dati dal punto di vista tecnico dei sistemi utilizzati

In altre parole, il RPD dovrà effettuare test regolari per verificare l’effettivo funzionamento dei dispositivi e dei sistemi utilizzati per il trattamento dei dati, quindi suggerire eventuali aggiornamenti, sostituzioni di strumenti, componenti o processi.

- IL CONTROLLO DEL RPD SULLO STUDIO

Il RPD è responsabile di controllare la conformità dello studio rispetto al nuovo regolamento europeo sul trattamento dei dati personali (Art. 39, Par. 1 GDPR). Il monitoraggio sui dati raccolti dallo studio dovrà avvenire in modo sistematico, lo stesso varrà per la conformità delle attività svolte su di essi (Art. 35 GDPR).

Il testo non specifica nel dettaglio cosa si intende per sistematico. Tuttavia, secondo l’interpretazione del Gruppo di Lavoro UE, si tratta di un controllo effettuato ad intervalli regolari che avviene in un arco di tempo predefinito, quindi in modo continuo e sistematico su specifiche attività o vulnerabilità.

Il controllo costante dei rischi sulla sicurezza dei dati dei clienti e soprattutto le raccomandazioni che il RPD fornirà allo studio per migliorare i punti deboli che dovranno garantire il livello di sicurezza dei dati gestiti dallo studio professionale, quindi la sua conformità alla nuova normativa sulla protezione dei dati.

- IL REGISTRO DELLE ATTIVITA’

Il nuovo regolamento europeo sul trattamento dei dati personali impone che chi applica un qualsiasi trattamento sui dati tenga un registro delle attività di trattamento svolte (Art. 30 GDPR).

In poche parole, si tratta di un registro dove vengono rendicontate le attività svolte sui dati dei clienti, quindi chi ha interagito con quel documento (ad esempio un piano di cura, una fattura), cosa ha effettivamente fatto, in che data e con quale finalità.

10.IL REGISTRO DELLE ATTIVITA’ SUI DATI

Il GDPR all’Art. 30 prevede che sia il titolare del trattamento dei dati stesso a tenere traccia delle attività svolte sui dati e ad elaborare un report. Tuttavia, le linee guida elaborate dal Gruppo di Lavoro della Commissione Europea sostengono che è prassi comune affidare questo compito al RPD, qualora se ne sia nominato uno.

Lo studio professionale, anche qualora affidasse il compito di conservare il registro sulle attività dei dati al RPD sarà comunque tenuto a disporre dello stesso registro, in quanto in caso di richiesta da parte della autorità di controllo, esso dovrà essere prontamente presentato.

- VIOLAZIONI DELLO STUDIO

Il RPD non risponde personalmente delle violazioni commesse dallo studio, poiché spetta a chi applica il trattamento dei dati personali rispettare la normativa (Art.24 GDPR), quindi a chi effettivamente ha accesso ai dati dei clienti, modifica o inserisce dati fiscali e di salute su un documento digitale o cartaceo.

- VIOLAZIONI DEL RPD

In caso di violazione sul trattamento dei dati personali da parte dello studio professionale, il RPD non è penalizzato dal comportamento illecito del tutelato, in quanto figura autonoma di garanzia (Art. 38, Par. 3 GDPR).

Tuttavia, il RPD risponde della mancata realizzazione dei suoi compiti, quindi di consulenze errate o non efficaci rispetto al contratto stipulato e soprattutto risponde delle proprie violazioni riguardo alla normativa europea sul trattamento dei dati personali.

- REQUISITI DEL RPD

Il nuovo regolamento non specifica quali saranno i requisiti formali, quindi la qualifica professionale o accademica. Tuttavia, il Garante della Privacy raccomanda attenzione nella selezione del responsabile.

Il RPD incaricato, infatti, dovrà avere qualità professionali adeguate al compito da svolgere, in particolare con esperienza in materia di privacy, protezione e trattamento di dati sensibili (Art. 37).

Inoltre, un RPD dovrà avere sufficiente esperienza tecnica sui dispositivi digitali e sui sistemi di protezione dei dati informatici, tale da poterne garantire la corretta manutenzione.

Per il momento, le istituzioni e le autorità non hanno fornito indicazioni specifiche al riguardo.

I modelli per la nomina dell’RPD sono già disponibili sul sito del Garante della Privacy italiano, in particolare sarà necessario compilare l’atto di designazione ed il modello di comunicazione della nomina da inviare al Garante stesso.

Misure Tecniche minime di protezione dei dati.

Tutti i professionisti, anche se singoli o organizzati in piccoli studi, dovranno adeguarsi alle nuove regole in materia di trattamento dati personali entro il prossimo 25 maggio 2018.

- Poniamo il caso che il professionista raccolga e tratti i dati personali esclusivamente per la finalità connessa al servizio richiesto dal cliente, quindi ad esempio il commercialista per fornire consulenza in materia contabile o fiscale ai propri clienti. Una delle prime operazioni da compiere è quella di controllare che il trattamento sia fondato sui principi del GDPR, principi di liceità, correttezza, trasparenza e quindi, è opportuno verificare che i dati raccolti e trattati siano esclusivamente quelli strettamente necessari, pertinenti e adeguati a svolgere la finalità per cui sono richiesti, che siano adottate misure per aggiornarli o rettificarli tempestivamente al bisogno, che siano conservati per il tempo necessario ad espletare l’incarico conferito (salvo il tempo ulteriore necessario a rispettare le norme amministrative), che siano adeguatamente protetti. Pertanto, dovranno essere aggiornate le informative rese ai clienti ed eventuali collaboratori, rendendole conformi all’art. 13 del GDPR, in questo caso, significativo sarà precisare nell’informativa i diritti degli interessati e dotarsi di strumenti che assicurino al cliente, in maniera effettiva, il facile esercizio degli stessi.

- Se più professionisti operano all’interno del medesimo studio, si dovrà verificare se alla propria compagine organizzativa si applichi l’art. 26 del GDPR e quindi se i professionisti operano in qualità di contitolari del trattamento, determinando di comune accordo modalità e finalità del trattamento dei dati (in tal caso si dovrà sottoscrivere un accordo interno in cui i professionisti disciplinano le proprie responsabilità e obblighi in materia di dati personali) oppure se diversamente per essi operano gli artt. 28 e 29 e quindi se i collaboratori dello studio gestiscono dati personali per conto di un titolare che fissa finalità e modalità del trattamento, in tal caso, infatti sarà necessario designare, anche qui mediante opportuni contratti, tali collaboratori, responsabili del trattamento e lo stesso si dovrà fare con il fornitore del servizio di hosting, sul quale è alloggiato l’eventuale sito web e su cui transitano le email e con l’eventuale consulente IT che si occupa di aggiornare o manutenere il software gestionale dello studio (magari concesso in licenza) e con tutti gli altri eventuali soggetti cui si trasferiscono dati di clienti o collaboratori fuori dallo studio (si pensi ad esempio a coloro che forniscono il servizio di fatturazione elettronica in outsourcing), mentre i segretari dovranno essere designati incaricati del trattamento o comunque autorizzati a gestire i dati (e quei soli dati, utilizzando ad esempio il sistema dei “permessi”) limitatamente a ciò che ad essi compete; a segretari e collaboratori dovranno essere impartite, inoltre, istruzioni operative o linee guida su come gestire i dati di terzi e proteggerli.

Dotazione dello studio

- Lo studio dovrà poi dotarsi di strumenti tecnici e organizzativiadeguati e proporzionati al tipo di dati trattati, alla finalità del trattamento, alle modalità, al contesto organizzativo e ai rischi potenziali che il trattamento può provocare sui diritti e le libertà degli interessati, misure che consentano di garantire, l’integrità dei dati personali trattati, la disponibilità, la resilienza dei sistemi usati e un elevato grado di protezione dei dati stessi (cfr. art. 32 GDPR), in particolare, di quelli che transitano sui vari device (pc, smartphone, tablet, wi-fi); quindi, occorrerà impiegare meccanismi che permettano di evitare accessi abusivi ai dati, alterazioni o modifiche degli stessi, cancellazioni, divulgazioni non autorizzate o violazioni di altro tipo; in tal caso, ad esempio, molto si può fare impiegando meccanismi antielusione come i firewall e anche utilizzando (e facendo utilizzare) password sicure per accedere ai sistemi informatici dello studio in cui sono archiviati dati personali, scrivendo best practice su come tali password dovranno essere custodite e amministrate e prevedendo, se si dispone di un sito web, con cui ad esempio è possibile inviare richieste mediante la compilazione di form, l’impiego di protocolli SSL; particolarmente, importante per il transito dei dati è l’uso di chiavette USB dotate di password o anche chiavette che consentono di criptare i dati ivi contenuti (il GDPR, infatti all’art. 32 consiglia proprio l’impiego di strumenti che consentano di cifrare i dati o comunque usare la pseudonimizzazione). Occorrerà poi ricorrere a strumenti che permettano di effettuare il back up, meglio se continuo dei dati, come ad esempio potrebbe essere un servizio di cloud fornito da un soggetto terzo di cui sarà necessario vagliare l’affidabilità e il grado di sicurezza offerto prima di sottoscrivere il contratto, designando, tra l’altro, anch’esso, responsabile del trattamento.

- Fondamentale è anche il fatto di mantenere i sistemi operativi sempre aggiornatie i vari programmi e le applicazioni utilizzate, determinando, a priori, una manutenzione periodica; si consiglia inoltre di controllare i vari devices, come smartphone o tablet, impostando una limitazione all’uso dei dati contenuti, se su di essi sono conservati o transitano in qualche modo anche dati relativi a clienti. Il GDPR, peraltro, lo si ricorda, all’art. 32, lett. d, prevede l’impiego di una procedura per testare, verificare e valutare regolarmente l’efficacia delle misure tecniche e organizzative al fine di garantire la sicurezza del trattamento.

Si tenga poi presente che anche il professionista, in qualità di titolare del trattamento (o contitolare, mentre il responsabile dovrà comunicare un’eventuale violazione al titolare) è chiamato a comunicare al Garante eventuali violazioni sui dati personali entro 72 ore dal momento in cui ne viene a conoscenza, pertanto, occorrerà pensare anche a procedure preventive che consentano di intervenire velocemente sulla violazione e procedere tempestivamente alla comunicazione all’autorità.

- Questi sono gli adempimenti fondamentali previsti dal GDPR, che dovranno essere effettivi, in quanto il professionista, in qualità di titolare del trattamento, dovrà essere in grado di dimostrare di aver messo in atto misure adeguate che provino che il trattamento è effettuato conformemente al regolamento. Naturalmente molto dipende anche dal tipo di organizzazione, da eventuali ulteriori finalità del trattamento, dai modi in cui i dati sono trattati e, quindi, dagli strumenti impiegati; chiaramente più è complessa l’organizzazione, maggiori saranno gli adempimenti per essere compliance, è chiaro che se ad esempio uno studio ha il server in uno Stato estero fuori dall’Unione su cui vengono archiviati dati personali, ad esso si applicano anche le norme sul trasferimento di dati all’estero, mentre se si tratta di uno studio dotato di un numero elevato di professionisti e collaboratori suddiviso per settori di attività, si dovrà pensare anche di effettuare una DPIA (il cons. n. 91 esclude l’obbligatorietà della valutazione d’impatto sulla protezione dei dati solo per singoli professionisti, quali il singolo avvocato o medico) e nominare un DPO.

Come proteggere la rete wifi con il MAC. Capita spesso che la nostra rete wifi, venga utilizzata da altri senza il nostro permesso. Queste persone infatti, servendosene a nostra insaputa, sottraggono banda e quindi velocità alla nostra connessione wifi, facendo sì che la navigazione risulti molto lenta.

A dispetto di ciò, esiste un rimedio per proteggere la connessione wifi, in maniera più efficace. Oltre ad impostare la password wifi, c’è la possibilità di aggiungere un’ulteriore protezione, che consiste nell’impostare un elenco, nel nostro router, sul quale saranno presenti i computer che potranno utilizzare la nostra rete wireless.

Questo sistema prende il nome di protezione MAC. Il MAC infatti è un codice unico che possiede ogni scheda wifi presente in ogni computer che si collega alla rete wireless. Tale codice, essendo unico, può essere utilizzato quindi per identificare ogni pc che tenta di connettersi. Nell’elenco del nostro router, allora, inseriremo il o i MAC dei dispositivi a cui vogliamo permettere la connessione.

Attivare la protezione wifi con il MAC

- Prima di tutto dobbiamo conoscere l’indirizzo MACdel o dei dispositivi che vogliamo far connettere. Quindi sul pc che ci interessa, per ricavare il suo MAC, dobbiamo utilizzare il prompt dei comandi.

- Apriamo il prompt dei comandidi Windows; possiamo farlo scrivendo la parola “cmd” in basso a sinistra nell’area di ricerca e selezionando quindi la voce che appare ossia “Prompt dei comandi”.

- Aperto il prompt dei comandi, per conoscere l’indirizzo MAC del nostro pc, basta scrivere l’istruzione “ipconfig/all” e dare invio. Appariranno una serie di informazioni, quella che ci interessa si trova nei dettagli della voce “Scheda LAN wireless Wi-Fi”, in particolare in corrispondenza della riga “Indirizzo fisico”. Qui troveremo il nostro indirizzo MACcostituito da una serie di numeri uniti ad una serie di lettere dell’alfabeto.

- Ottenuto l’indirizzo MAC del nostro pc, possiamo ora configurare il nostro router per attivare la protezione. In questo articolo, illustrerò la procedura per un router ADSL-Fibra della Telecom. Tale procedura è abbastanza simile per tutti gli altri routers che dispongono della funzione di protezione MAC.

- Prima di tutto, entriamo nel pannello di controllodel nostro router. Questo si fa aprendo il browser Internet, inserendo il relativo indirizzo che di solito corrisponde a: 192.168.1.1 e dando invio.

- Entrati nel pannello di controllo del router ADSL-Fibra della Telecom, clicchiamo a sinistra sulla voce “preferenze” e poi clicchiamo sulla voce “Wifi”. Fatto ciò, potremo scegliere per quale frequenza attivare la protezione MACossia attivarla ad esempio solo per la banda a 5Ghz oppure per tutto quanto (2,4Ghz e 5Ghz).

- Supponiamo di voler abilitare la protezione solo per la banda a 5Ghz; clicchiamo quindi sulla relativa voce e poi in alto a destra clicchiamo su “Configura wifi a 5Ghz”. Appariranno in basso una serie di opzioni; tra queste troviamo la funzione “controllo accesso” che è proprio quella che ci interessa. Per attivare la protezione MAC apriamo il menu a tendina e scegliamo la voce “abilitato”.

- Ora possiamo inserire l’indirizzo o gli indirizzi dei pc che vogliamo far connettere; nel nostro esempio inseriremo un solo indirizzo MACquindi permetteremo la connessione ad un solo computer. Quindi, nell’area di testo sulla sinistra immettiamo l’indirizzo MAC facendo attenzione a separare ogni coppia di caratteri con i “due punti” anziché con il “trattino”.

- Fatto ciò, dal menu a tendina, autorizziamo l’indirizzoe poi clicchiamo su aggiungi. Ovviamente alla fine clicchiamo su “Salva” per confermare le modifiche e poi su “Avanti”.

- Tornando alle impostazioni precedenti ossia su “Configura wifi a 5Ghz”, vedremo creato un elenco dove comparirà l’indirizzo MAC del nostro pc ed inoltre, potranno comparire anche tutti gli altri indirizzi MAC dei dispositivi che tentano di connettersi.

- Da questo elenco, possiamo decidere per ognuno di essi se autorizzarlo o meno alla connessione oppure se eliminarlo dall’elenco. Ovviamente i dispositivi che si inseriranno automaticamente nella lista saranno di default non autorizzati.

- Volendo infine disabilitare la protezione MAC, basta semplicemente disabilitare il controllo accesso dal relativo menu a tendina.

COME AUMENTARE LA SICUREZZA DELLA RET WI-FI.

- innanzitutto, cambia la password di accesso all’interfaccia del modem router, evitando quindi di lasciare quella predefinita del produttore. Basterà infatti usare una password leggermente più complessa per stare già un po’ più tranquilli. A tal proposito, scegline magari una con una lunghezza di almeno 8 caratteri e composta possibilmente da numeri, lettere maiuscole e lettere minuscole. A prescindere dalla password scelta, ricorda comunque di cambiarla di tanto in tanto;

- cambia il nome del SSID, cioè il nome con il quale la tua rete wireless può essere identificata da tutti i vari dispositivi esistenti, soprattutto se ti trovi in un ambiente con parecchi altri modem router e/o se il nome del SSID coincide proprio con quello della marca del modem router in tuo possesso o con quello della connessione ad Internet che solitamente utilizzi. In questo caso non ci sono limiti alla creatività ma ti consiglio comunque di non esagerare, evitando, allo stesso tempo, di usare informazioni personali quali nome, cognome, marca e/o modello del modem router utilizzato, nome dell’ISP, e via dicendo;

- una volta configurati tutti i tuoi dispositivi, se ti è possibile, disabilita o nascondi la trasmissione del SSID (questa funzionalità è chiamata a volte anche SSID broadcast). In questo modo la tua rete wireless diventerà invisibile e di conseguenza ci saranno meno possibilità di essere trovata e quindi attaccata;

- scegli sempre la protezione massima consentita sia dal tuo modem router che da tutti i tuoi vari dispositivi. Al giorno d’oggi le protezioni più sicure sono WPA–PSK, o ancora meglio, WPA2–PSK (entrambe di tipo Personal) con crittografia TKIP o AES, il maggior numero di bit possibili (256 o anche più), ed una chiave di cifratura dotata di almeno 24 caratteri costituita da numeri, lettere maiuscole, lettere minuscole e magari anche da qualche carattere speciale (come !, £, $, %, &, /, ?, *, §, e così via);

- abilita il filtro degli indirizzi MAC, in questo modo solo i dispositivi autorizzati avranno accesso al tuo modem router. L’indirizzo MAC, infatti, è un particolare valore univoco scelto dal produttore del dispositivo stesso di cui sono dotati tutti i dispositivi che hanno al loro interno una scheda di rete Ethernet o wireless. Per mettere in pratica questo accorgimento, basterà soltanto visualizzare l’indirizzo MAC della tua scheda di rete, mediante il tuo sistema operativo, per poi aggiungerlo al filtro degli indirizzi MAC consentiti nel tuo modem router. Nonostante abilitare il filtro degli indirizzi MAC risulti pur sempre una precauzione in più, devi tuttavia sapere che tramite opportuni stratagemmi l’indirizzo MAC potrebbe essere comunque camuffato via software, e quindi potrebbe sembrare ugualmente uno dei vari indirizzi MAC consentiti;

- se ti è possibile, disabilita tutte le funzionalità del modem router che solitamente non utilizzi, come ad esempio l’UPnP, la DMZ, il port mapping, il DNS dinamico e il virtual server, e chiudi tutte le porte che non ti servono più, soprattutto se usavi programmi tipo uTorrent, eMule o altri programmi di P2P;

- i moderni modem router dual band permettono di usare la frequenza a 2,4 GHz e contemporaneamente anche quella a 5 GHz: se proprio non le utilizzi entrambe, sempre ammesso che sul tuo modem router si possa fare, disabilita dunque la frequenza che non adoperi mai;

- se ti è possibile, abilita la funzione per cambiare automaticamente il canale sul quale viene trasmesso il segnale wireless, altrimenti cambialo manualmente tu di tanto in tanto. Inoltre, anche se non tutti i modem router offrono questa possibilità, cerca di abbassare il livello di potenza con il quale il segnale wireless viene normalmente trasmesso;

- a meno che tu non ne faccia uso, disabilita la rete guest, cioè la rete che viene solitamente utilizzata per consentire ad eventuali ospiti l’accesso alla propria connessione wireless;

- se ti è possibile, disabilita il DHCP ed assegna piuttosto degli indirizzi IP statici;

- oltre eventualmente a quello presente sul tuo sistema operativo, abilita pure il firewall già integrato sul tuo modem router. In questo modo avrai raddoppiato le tue difese contro tutte le possibili connessioni in entrata;

- se il tuo modem router ne è provvisto, disabilita il cosiddetto WPS. Questa funzionalità serve per facilitare la connessione ad una rete Wi-Fi ma se non la si utilizza mai sarebbe molto meglio disattivarla completamente, considerando, soprattutto, che è stato scoperto un attacco a forza bruta che consente di individuare la chiave di cifratura utilizzata;

- aggiorna sempre il firmware del tuo modem router all’ultima versione disponibile. Questo non solo ti permetterà di introdurre nuove funzionalità nel tuo modem router ma ti permetterà anche di risolvere eventuali problemi e/o porre rimedio a probabili falle di sicurezza che potrebbero esser facilmente sfruttate da tutti i possibili malintenzionati;

- salva la configurazione del tuo modem router facendo un backup delle impostazioni dello stesso. In questo modo, se ci dovessero essere dei problemi, potrai immediatamente ripristinare tutte le varie impostazioni che avevi precedentemente personalizzato;

PASSWORD ( PC / Etc)

- Le password devono essere sicure ed essere aggiornate- un esempio di password potrebbe essere AnnaPC&12018 (nome utente–nomepc–carattere speciale–trimestre – anno) dove per ottemperare facilmente all’obbligo di rinnovo è sufficiente sostituire il trimestre e l’anno ( dal 1 luglio 2019 avremo AnnaPC&32019).

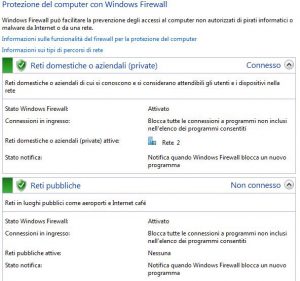

FIREWALL ( protezione degli accessi)

- La funzionalità principale del firewall è quella di creare un filtro sulle connessioni entranti ed uscenti, in questo modo il dispositivo innalza il livello di sicurezza della rete e permette sia agli utenti interni che a quelli esterni di operare nel massimo della sicurezza- è necessario settare nel sistema operativo i percorsi di rete interni ed esterni (web) che si vuole far riconoscere come sicuri e rendere gli altri oggetto di controllo, è altresì possibile impedire l’accesso a determinati indirizzi e/o pagine/siti web.

ANTIVIRUS (dischi / usb / web / email)

- L’attivazione nei sistemi informatici di un buon software di protezione da virus e malware è divenuta obbligatoria ed è assolutamente opportuna. Le funzionalità principali dovrebbero essere quelle di proteggere i dati, le transazioni bancarie, le email, le password e tutti i contenuti informatici degli archivi dal rischio di compromissione causata da interventi esterni non autorizzati ed invasivi ( link malevoli ed Email con allegati) . E’ opportuno affidarsi a Software ANTIVIRUS/SECURITY di ottima qualità.

BACKUP ( in locale / nas / cloud)

- Il backup dei dati deve essere automatico e sistematico. I dati informatici posso essere oggetto di perdite causate da una molteplicità di cause ( furto/compromissione/rotture/ cancellazioni involontarie/ virus/ … ), pertanto il backup dei dati va obbligatoriamente effettuato su sistemi diversi.

- Servizi cloud per sincronizzare dati e documenti ( crittografati / protetti da password). ( Es. GOOGLE DRIVE gratuito)

- Unità NAS esterna con funzionalità di backup ( Es. NAS con almeno 2 dischi Raid 1) da tenere in luogo diverso dagli altri archivi (per ovviare la perdita in caso d’incendio o furto)

Link e documentazione:

REGISTRO (Art. 30 e 32 esempio)

Guida UE 679/2016

Guida all’applicazione del Regolamento europeo in materia di protezione dei dati personali

GDPR, tutto ciò che c’è da sapere per essere in regola

NORMATIVA